-

TCP Open Scanning 알아보기Engineer information security 2021. 6. 2. 12:18반응형

TCP는 특성상 3 Way Handshaking을 거쳐 연결이 되는 구조이다.

그리고 이 구조를 이용해서 포트 스캐닝을 진행할 수 있는데 취약점 점검에도 이용되고, 해커들에 의해서도 사용될 수 있다. 대표적인 도구로는 nmap이 있다. 여러 가지 스캐닝 종류 중에 TCP Open Scanning에 대해 알아보도록 하자. TCP Connect scan 이라고도 한다.

TCP Open Scanning은 일반적인 3Way Handshaking과 동일한 과정을 진행하면서 스캐닝을 진행하는 방식이다.

진행하면서 나타나는 형태를 보고 포트가 열려있는지, 닫혀있는지 판단하는 것이다.

아래 그림은 포트가 열려있을때를 나타내는 것이다. 정상적인 통신과정과 동일하다.

하지만 다른 점은 3 Way Handshake진행 후에 RST + ACK를 다시 타겟으로 전송한다는 것이다.

연결을 강제 종료하는 것인데, 포트가 열린 것을 알았으니 더 이상 연결을 유지할 필요가 없기 때문이다.

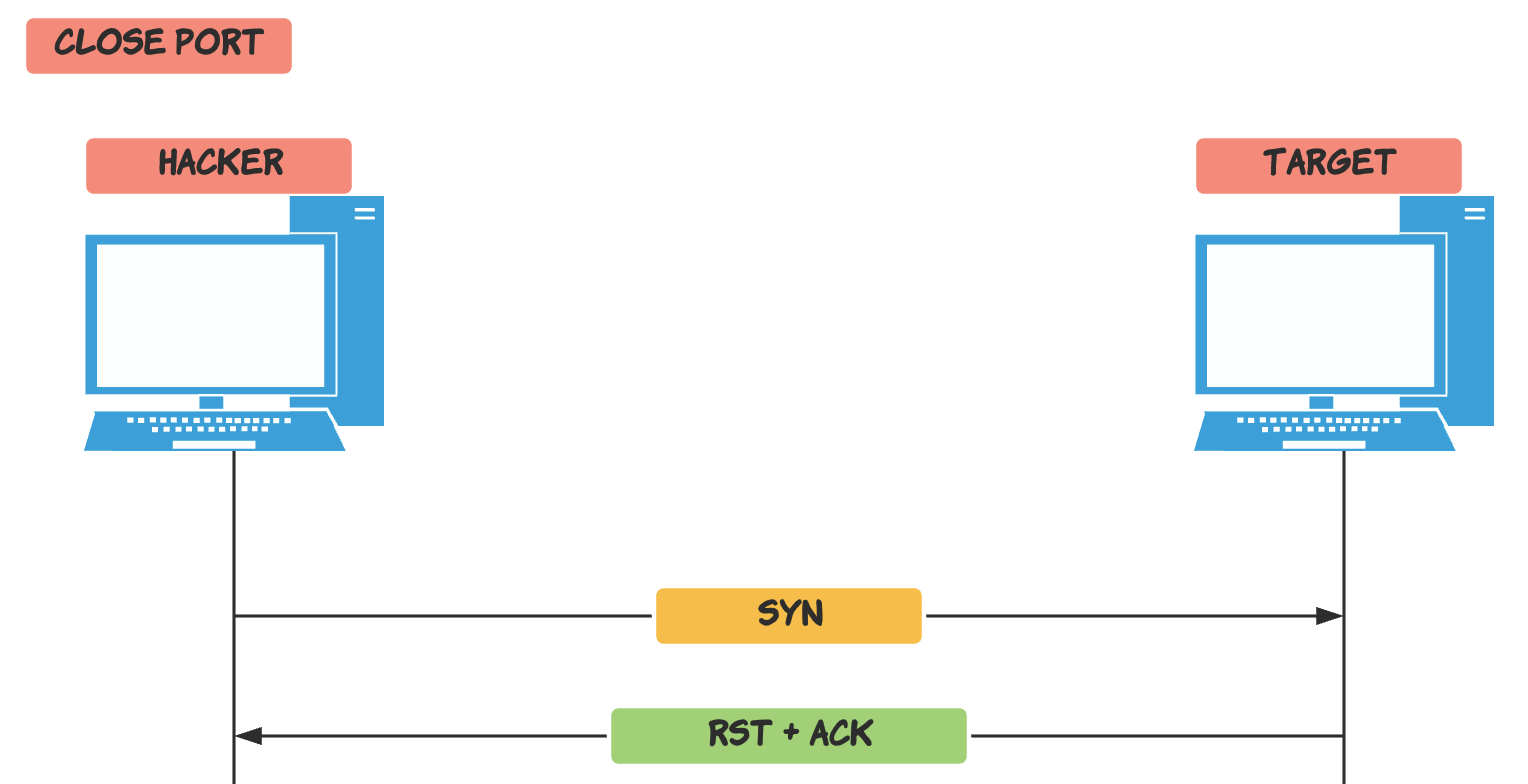

TCP Open Scan 포트가 열렸을 경우 나타나는 연결 과정 스캐닝 진행한 포트가 닫혀 있다면 연결 과정이 더욱 짧게 줄어든다.

해커가 연결시도를 위해 SYN을 보내지만 목표물은 RST + ACK를 해커에게 보낸다.

보안 프로그램 동작이라던지, 방화벽에서 차단을 당했다던지 여러 가지 상황에 의해 발생할 수 있다.

TCP Open Scan 포트가 닫혔을 경우 나타나는 연결 과정 응답이 없거나 ICMP Unreachable이 나타날 수도 있다. 이 경우에는 방화벽에 의해 패킷이 차단된 경우 또는 방화벽이 알수 없는 패킷에 대해 응답하지 않도록 패킷값을 버리도록 설정되어 있는 경우이다.

방화벽에 의해 필터링을 당할 경우 정리하자면

- TCP Open Scan은 타겟의 포트가 오픈되어 있을 때 3 Way Handshaking 후 RST + ACK를 보내 연결을 종료시킨다.

- 포트가 닫혀 있을 때 타겟으로 부터 RST + ACK를 응답으로 받아 연결이 종료된다.

- 장점은 결과가 다른 스캔 방식에 비해 정확하다.

- 단점은 타겟에게 흔적(로그)을 남기게 된다.

- nmap 명령어 : nmap -sT -p 포트번호 IP주소

반응형'Engineer information security' 카테고리의 다른 글

TCP FIN Scanning 알아보기 (0) 2021.06.15 TCP Half Scanning 알아보기 (0) 2021.06.10 CSRF(Cross Site Request Forgery)란? (0) 2021.03.22 보안 장비(또는 솔루션)의 종류 및 기능 (0) 2021.03.15 DHCP(Dynamic Host Configuration Protocol) 이란? (0) 2021.03.11